A Microsoft által detektált Oroszországhoz köthető fenyegetések 2023-ban legalább 17 európai nemzetet vettek célba, az ukrajnai invázió kezdete óta pedig 74 országot.

A Microsoft felfedte, hogy az Oroszországhoz köthető fenyegetés szereplői 2023 januárja és február közepe között legalább 17 európai nemzetet vettek célba. Az IT-óriás által közzétett jelentés szerint az államilag támogatott hackerek 74 országot vettek célba az ukrajnai invázió kezdete óta. A kiber-kémműveletek legtöbb esetben kormányzati és védelmi vonatkozású szervezeteket céloztak meg Közép-Kelet-Európában és Amerikában.

“2023 januárja és február közepe között a Microsoft biztosságtechnikai és hírszerzési elemzői legalább 17 európai országban találtak arra utaló jeleket, hogy Oroszország fenyegető tevékenységet folytat a szervezetekkel szemben, amelyek közül a kormányzati szektor a leginkább megcélzott.” olvasható a Microsoft által közzétett jelentésben . “Bár ezeknek az akcióknak az a célja, hogy felgyorsítsák az Ukrajnának politikai és anyagi támogatást nyújtó szervezetek elleni titkosszolgálati adatgyűjtést, az irányításuk megszerzése esetén már támadó műveletekhez is hozzájárulhatnak.”

A jelentés azt is leszögezi, hogy az Oroszországhoz kötődő IRIDIUM APT csoport a jelek szerint egy megújult pusztító kampányra készül. A csoport olyan pusztító kártevőkkel célozhatja meg Ukrajnát, mint a Foxblade és a Caddywiper . A szakértők arról is beszámoltak, hogy 2022 végén az állami szereplő további, hasonló képességekkel rendelkező rosszindulatú programokat is tesztelhetett, olyan az Ukrajnán kívüli szervezetek elleni pusztító támadások során, amelyek Ukrajna ellátási vonalaiban kulcsfontosságú funkciókat látnak el.

A Sandworm (más néven BlackEnergy és TeleBots ) 2000 óta működik, az orosz GRU Speciális Technológiák Főközpontja (GTsST) 74455. számú egysége irányítása alatt működik. Ez a csoport a szerzője a NotPetya ransomware-nek is, amely 2017 júniusában több száz vállalatot sújtott világszerte, és milliárdos károkat okozott. Áprilisban a Sandworm az ukrajnai energetikai létesítményeket célozta meg az Industroyer ICS rosszindulatú program új törzsével (INDUSTROYER2) és a CaddyWiper “ablaktörlő” új verziójával.

Az APT hackercsoport feltehetően számos támadás mögött állhatott ebben az évben, beleértve az ukrán energiainfrastruktúra elleni támadást és a „ Cyclops Blink ” nevű tartós botnet telepítését, amelyet az Egyesült Államok kormánya áprilisban felszámolt.

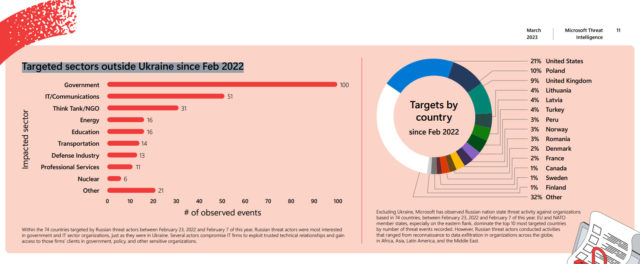

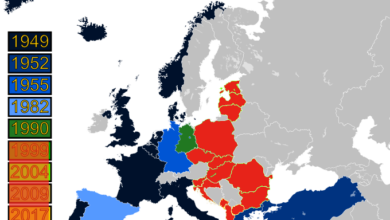

2022 februárja óta a leginkább megcélzott országok az Egyesült Államok (21%), ezt követi Lengyelország (10%) és az Egyesült Királyság (9%). A leginkább megcélzott ágazatok Ukrajnán kívül 2022 februárja óta a kormányzat, az IT/kommunikáció és a Think Tank/NGO.

“Az orosz szereplők 2022. február 23. és idén február 7. között megcélzott 74 országban leginkább a kormányzati és informatikai szektor szervezetei iránt érdeklődtek, akárcsak Ukrajnában. Számos szereplő kompromittálja az IT-cégeket, hogy kiaknázzák a megbízható technikai kapcsolatokat, hogy hozzáférjenek a cégek ügyfeleihez a kormányzatnál, a politikai, vagy más érzékeny szervezeteknél.” – olvasható a beszámoló folytatásában.

A Microsoft továbbá arról számolt még be, hogy az Oroszországhoz köthető szereplők által a célhálózatok feltörése érdekében alkalmazott gyakori taktikák és technikák közé tartozik a webes alkalmazások úgynevezett “hátsó ajtóinak” (back-door) a kihasználása a kalózszoftverek terjesztésével és a mindenütt előforduló titkos adathalászat.

(A kalózszoftverek sok eseten feltört ingyenesen letölthető játékok, drága szoftverek, játék és szoftver kiegészítők, és csalások a játékokhoz, vagy meghamisított weboldalkról letölthető, (általában spm e-mailekkel terjesztett) legálisnak látszó szofterek is lehetnek. szerk- 403.hu)

„Amennyiben Oroszország több visszaesést szenvedne el a csatatéren, az orosz szereplők megpróbálhatják kiterjeszteni az Ukrajnán és Lengyelországon túli katonai és humanitárius ellátási láncokra is a pusztító támadásokat. Amennyiben a tavalyi minta folytatódik, akkor ezek a lehetséges kibertámadások, újabb kártevő-változatokat is magukba foglalhatnak.” – zárják a jelentést.

Az eredeti cikket Pierluigi Paganini írta – securityaffairs.com